Nie bądź kabel, ale szukaj kabla i to najlepiej podsłuchem, który możesz zrobić samodzielnie. Najpopularniejszym i jednocześnie najbardziej niebezpiecznym rozwiązaniem podsłuchowym jest bowiem wykorzystanie telefonu komórkowego – co potwierdzają chociażby takie rewelacje, jak te niejakiego Snowdena, który ujawnił taką formę podsłuchu ze strony NSA względem kilkudziesięciu głów państw – toteż i my skupimy się dziś na najprostszych technologiach podsłuchowych właśnie z zakresu komórek.

Oczywiście dokładnego poradnika tu nie zamieścimy, ponieważ podsłuchiwanie jest nielegalne i karane, ale warto zapoznać się z samymi technologiami, które mogą do tego posłużyć, a także z metodami, które pozwolą na uchronienie się od bycia podsłuchiwanym.

TRZY METODY PODSŁUCHIWANIA

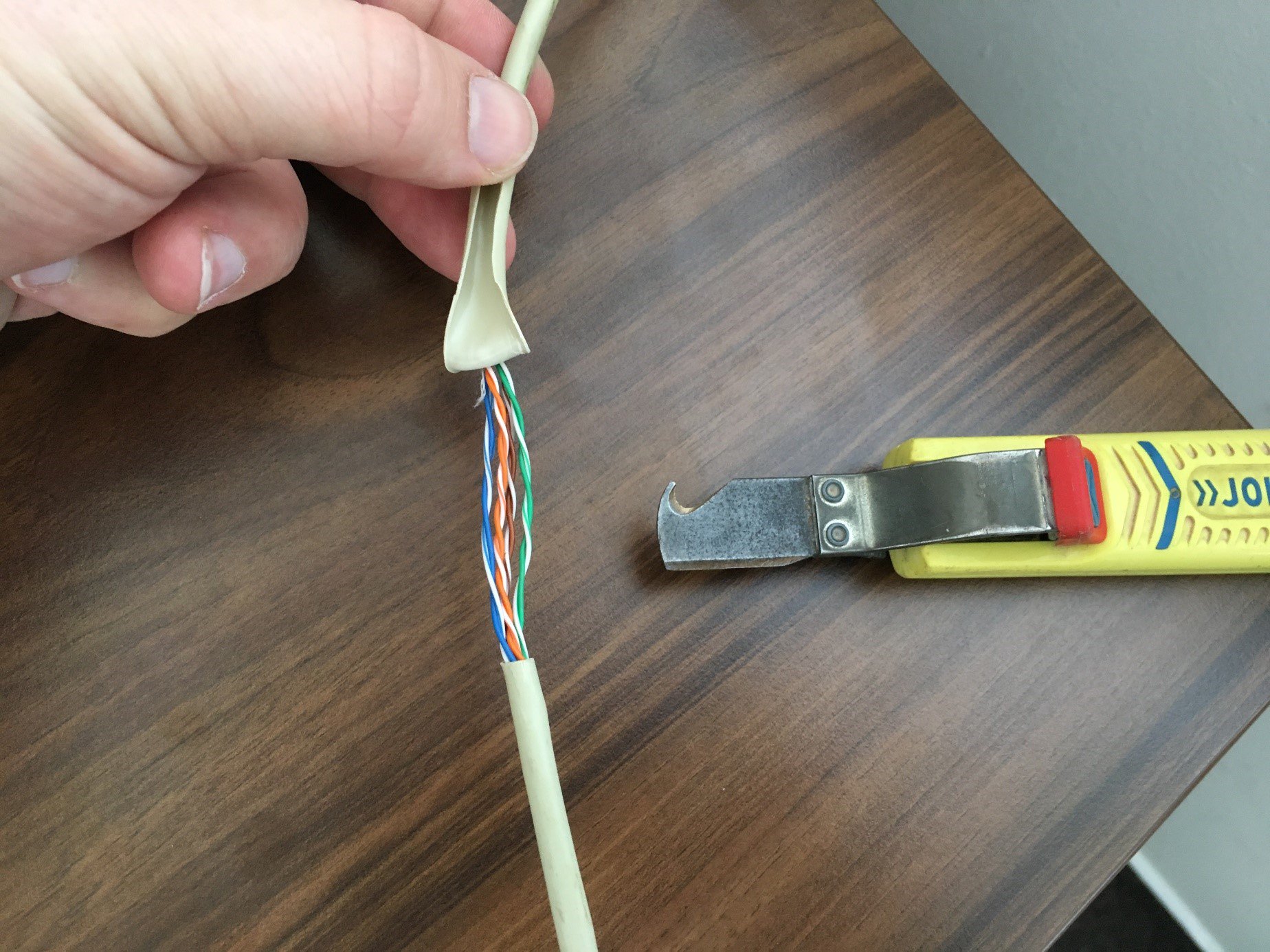

Pierwszą metodą podsłuchiwania jest podstawienie fałszywej stacji bazowej, do której podłącza się telefon podsłuchiwanego. Taką stację można kupić, a nawet zrobić samemu, natomiast jej działanie polega na wysyłaniu mocniejszego sygnału sieci, który telefony komórkowe w okolicy przechwytują i przez to przepinają się na fałszywy nadajnik. Fałszywy nadajnik łączy się z kolei z oryginalną siecią.

Jest to rozwiązanie o tyle skuteczne, że nie wymaga łamania szyfrowania GSM, ponieważ – wymuszając połączenie bez szyfrowania – opiera się na tym, że większość telefonów nie informuje o tym, czy połączenie będzie w sieci bez czy z szyfrowaniem. Dzięki temu można podsłuchiwać rozmowy, oglądać SMS, wszystko nagrywać, kopiować itd., a ponadto – jeżeli już znaleźliśmy takiego kabla, którego podsłuchujemy – można go jeszcze namierzyć, nawet po zmianie karty SIM.

Druga metoda to podsłuchiwanie z wykorzystaniem interfejsów Wi-Fi, które posiada większość smartfonów, a których właściciele zazwyczaj nie wyłączają, nawet po zaprzestaniu korzystania z sieci bezprzewodowej. W rezultacie telefon z włączonym Wi-Fi co chwilę skanuje okolicę i szuka znanych mu Wi-Fi, łącząc się z nimi automatycznie, co uruchamia odbieranie poczty, synchronizacje wiadomości na Facebooku itd. Jeżeli więc i nasz kabel do takiego grona ludzi należy, możemy podstawić access-pointa, który wykrywa owe próby łączeń i uruchamia fałszywki o nazwach wyszukiwanych przez ów telefon. Rezultat? Telefon myśli, że znalazł znajomą sieć i się z nią łączy, dzięki czemu możemy podsłuchiwać cały ruch internetowy podsłuchiwanego smartfona.

Trzecia metoda to wreszcie złośliwe aplikacje, przy czym to jest o tyle trudne, że owa aplikacja musi zostać zainstalowana albo przez podsłuchującego, albo nieświadomie przez podsłuchiwanego. Jeżeliby się jednak udało, a takich aplikacji jest naprawdę dużo, można swobodnie korzystać z całego wachlarza możliwości podsłuchowych.

JAK NIE BYĆ KABLEM?

Wiemy już, jak podsłuchiwać, ale co zrobić, aby nie być podsłuchiwanym? Stuprocentowej pewności oczywiście nie ma, ale można się stosownie zabezpieczyć. Po pierwsze – aktualizujmy oprogramowanie naszych telefonów, które to aktualizacje ochronią nas przez złośliwymi aplikacjami. Po drugie – nie ograniczajmy się jedynie do PIN, ale zastosujmy np. czyszczenie zawartości telefonu w przypadku pięciu prób wpisania owego PIN. Po trzecie – wyłączajmy Wi-Fi, Bluetooth i inne interfejsy, z których w danym momencie nie korzystamy. Po czwarte – skonfigurujmy VPN i ustawmy, aby był on zawsze włączony. Po piąte – postarajmy się zablokować nieszyfrowane połączenia GSM. Po szóste wreszcie i tak naprawdę najlepsze – w ogóle ograniczmy korzystanie z telefonu i nie korzystać zeń dwadzieścia cztery na dobę.